웹 개발, 이제 선택이 아닌 필수죠? 하지만 웹 서비스의 화려함 뒤에는 늘 데이터 보안이라는 그림자가 드리워져 있습니다. 그중에서도 SQL 인젝션은 가장 흔하면서도 치명적인 공격 중 하나인데요. 이 글에서는 SQL 인젝션의 원리부터 실제 방어법, Prepared Statement 적용 가이드까지 5단계로 완벽하게 마스터하는 방법을 알려드릴게요.

📑 목차

1. 데이터 보안 위협, SQL 인젝션의 실태

데이터 보안은 현대 웹 애플리케이션 개발에서 가장 중요한 고려 사항 중 하나입니다. 특히 SQL 인젝션은 웹 애플리케이션의 보안을 위협하는 대표적인 공격 기법입니다. 본 가이드에서는 SQL 인젝션 공격의 실태를 살펴보고, 이를 방어하기 위한 효과적인 방법인 Prepared Statement와 Parameterized Query를 상세히 설명합니다.

SQL 인젝션은 공격자가 웹 애플리케이션의 입력 값을 조작하여 데이터베이스에 악성 SQL 쿼리를 삽입하는 공격입니다. 공격 성공 시 데이터베이스의 데이터 유출, 변조, 삭제는 물론 서버 전체를 제어할 수 있는 심각한 결과를 초래할 수 있습니다. 따라서 SQL 인젝션 공격에 대한 이해와 적절한 방어 대책 마련은 필수적입니다.

이 글에서는 SQL 인젝션의 개념, 공격 원리, 실제 공격 사례를 분석하고, Prepared Statement와 Parameterized Query를 활용한 안전한 데이터베이스 쿼리 방법을 제시합니다. 이를 통해 개발자는 SQL 인젝션 공격으로부터 웹 애플리케이션을 안전하게 보호하고, 데이터 보안을 강화할 수 있습니다. 또한, 보안 담당자는 SQL 인젝션 공격의 위험성을 인지하고, 예방 전략을 수립하는 데 도움을 받을 수 있습니다.

예를 들어, 2025년에는 한 온라인 쇼핑몰에서 SQL 인젝션 공격으로 인해 수백만 명의 개인 정보가 유출되는 사고가 발생했습니다. 이 사고는 SQL 인젝션 공격이 얼마나 심각한 피해를 초래할 수 있는지 보여주는 대표적인 사례입니다. 이러한 사고를 방지하기 위해서는 개발 단계부터 SQL 인젝션 공격에 대한 대비가 필요합니다.

2. SQL 인젝션 공격 원리 완벽 분석 및 이해

SQL 인젝션 공격은 웹 애플리케이션 보안을 심각하게 위협하는 공격 기법입니다. 공격자는 웹 애플리케이션의 입력 필드에 악성 SQL 코드를 삽입하여 데이터베이스를 조작합니다. 이를 통해 데이터 유출, 변조, 삭제 등 심각한 문제를 야기할 수 있습니다.

SQL 인젝션은 주로 웹 애플리케이션이 사용자 입력을 제대로 검증하지 않을 때 발생합니다. 예를 들어, 로그인 폼에서 사용자 이름과 비밀번호를 입력받아 SQL 쿼리를 생성할 때, 악의적인 사용자가 SQL 코드를 삽입하면 데이터베이스에 직접 접근할 수 있습니다. 공격자는 삽입된 SQL 코드를 통해 인증 절차를 우회하거나, 중요한 정보를 탈취할 수 있습니다.

→ 2.1 SQL 인젝션 공격 단계

SQL 인젝션 공격은 일반적으로 다음과 같은 단계를 거칩니다.

- 취약점 발견: 공격자는 웹 애플리케이션의 입력 필드에서 SQL 인젝션 취약점을 찾습니다.

- 악성 코드 삽입: 발견된 취약점을 이용하여 악성 SQL 코드를 입력 필드에 삽입합니다.

- 쿼리 실행: 웹 애플리케이션은 삽입된 SQL 코드를 포함한 쿼리를 데이터베이스에 전달하여 실행합니다.

- 데이터베이스 조작: 악성 SQL 코드는 데이터베이스를 조작하여 공격자가 원하는 결과를 얻도록 합니다.

→ 2.2 SQL 인젝션 공격 유형

SQL 인젝션 공격은 다양한 유형으로 나눌 수 있습니다. 대표적인 유형은 다음과 같습니다.

- 에러 기반 SQL 인젝션: 데이터베이스에서 발생하는 에러 메시지를 이용하여 데이터베이스 정보를 파악합니다.

- Blind SQL 인젝션: 에러 메시지 없이 참/거짓 결과만을 이용하여 데이터베이스 정보를 추출합니다.

- 시간 기반 Blind SQL 인젝션: 특정 조건이 참일 경우, 의도적으로 쿼리 실행 시간을 지연시켜 데이터베이스 정보를 추출합니다.

따라서 SQL 인젝션 공격을 방어하기 위해서는 사용자 입력 값에 대한 철저한 검증과 적절한 보안 기법 적용이 필수적입니다.

📌 핵심 요약

- ✓ ✓ SQL 인젝션은 웹 보안을 위협하는 공격 기법

- ✓ ✓ 사용자 입력 검증 미흡 시 발생, 데이터 조작 가능

- ✓ ✓ 에러 기반, Blind SQL 인젝션 등 다양한 유형 존재

- ✓ ✓ 철저한 입력 값 검증 및 보안 기법 적용이 필수

3. Prepared Statement 적용, 5단계 완벽 가이드

SQL 인젝션 공격을 효과적으로 방어하기 위한 방법으로 Prepared Statement(준비된 구문)를 적용하는 것은 매우 중요합니다. Prepared Statement는 SQL 쿼리를 미리 준비해두고, 이후에 사용자 입력을 파라미터로 전달하는 방식입니다. 이를 통해 SQL 인젝션 공격의 가능성을 현저히 낮출 수 있습니다. 다음은 Prepared Statement를 적용하는 5단계 가이드입니다.

→ 3.1 1. 데이터베이스 연결 설정

가장 먼저 애플리케이션과 데이터베이스 간의 연결을 설정해야 합니다. 이때, 데이터베이스 드라이버에서 Prepared Statement를 지원하는지 확인해야 합니다. 예를 들어, PHP의 PDO(PHP Data Objects)는 다양한 데이터베이스 시스템에서 Prepared Statement를 지원합니다. 연결 설정 시에는 데이터베이스 호스트, 사용자 이름, 비밀번호 등의 정보를 정확하게 입력해야 합니다.

→ 3.2 2. SQL 쿼리 준비

다음으로, 실행할 SQL 쿼리를 준비합니다. 이때, 사용자 입력이 들어갈 자리에 플레이스홀더(Placeholder)를 사용합니다. 플레이스홀더는 데이터베이스 시스템에 따라 '?', ':변수명' 등의 형태로 표현될 수 있습니다. 예를 들어, 사용자 이름과 이메일을 입력받아 데이터베이스에 저장하는 쿼리는 다음과 같이 작성할 수 있습니다.

INSERT INTO users (username, email) VALUES (?, ?)

→ 3.3 3. Prepared Statement 생성

준비된 SQL 쿼리를 사용하여 Prepared Statement 객체를 생성합니다. 이 과정은 데이터베이스 드라이버에서 제공하는 API를 통해 이루어집니다. Prepared Statement 객체는 쿼리를 파싱하고 컴파일하여 실행 준비를 완료합니다. Prepared Statement를 생성하면 동일한 쿼리를 여러 번 실행할 때마다 파싱 및 컴파일 과정을 반복할 필요가 없어 성능 향상에도 기여합니다.

→ 3.4 4. 파라미터 바인딩

플레이스홀더에 실제 사용자 입력 값을 바인딩합니다. 이때, 데이터베이스 드라이버에서 제공하는 파라미터 바인딩 함수를 사용해야 합니다. 파라미터 바인딩은 데이터 타입을 명시적으로 지정할 수 있도록 지원하여 SQL 인젝션 공격을 더욱 효과적으로 방어할 수 있습니다. 예를 들어, PDO에서는 bindParam() 또는 bindValue() 함수를 사용하여 파라미터를 바인딩할 수 있습니다.

$stmt = $pdo->prepare("INSERT INTO users (username, email) VALUES (?, ?)");

$stmt->bindParam(1, $username);

$stmt->bindParam(2, $email);

→ 3.5 5. 쿼리 실행

파라미터 바인딩이 완료되면 Prepared Statement를 실행합니다. 쿼리 실행은 데이터베이스 드라이버에서 제공하는 실행 함수를 호출하여 수행합니다. Prepared Statement는 사용자 입력 값을 안전하게 처리하므로 SQL 인젝션 공격으로부터 보호됩니다. 2026년 현재, 대부분의 웹 애플리케이션 프레임워크는 Prepared Statement를 기본적으로 지원하고 있으며, 이를 활용하여 데이터베이스 보안을 강화하는 것이 중요합니다.

4. Parameterized Query 핵심 활용 전략 및 예시

Parameterized Query는 SQL 인젝션 공격을 방어하는 효과적인 방법이며, 다양한 활용 전략을 통해 데이터베이스 보안을 강화할 수 있습니다. Parameterized Query는 SQL 쿼리에서 데이터 값을 변수로 취급하여, SQL 엔진이 데이터를 코드로 인식하는 것을 방지합니다. 따라서 악의적인 SQL 코드가 삽입되더라도 데이터로 처리되어 실행되지 않으므로, SQL 인젝션 공격을 원천적으로 차단할 수 있습니다.

Parameterized Query를 효과적으로 활용하기 위해서는 각 프로그래밍 언어 및 데이터베이스 시스템에서 제공하는 API를 정확하게 이해하고 사용하는 것이 중요합니다. 예를 들어, Java에서는 PreparedStatement 객체를 사용하여 Parameterized Query를 구현할 수 있습니다. Python에서는 psycopg2 라이브러리를 사용하여 PostgreSQL 데이터베이스에 안전하게 접근할 수 있습니다.

→ 4.1 Parameterized Query 적용 예시

Parameterized Query는 다양한 상황에서 활용될 수 있습니다. 사용자 이름과 비밀번호를 입력받아 데이터베이스에서 사용자 정보를 조회하는 경우를 예로 들어보겠습니다. 다음은 Java PreparedStatement를 사용한 예시입니다.

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement pstmt = connection.prepareStatement(sql);

pstmt.setString(1, username);

pstmt.setString(2, password);

ResultSet rs = pstmt.executeQuery();

위 코드에서 ?는 파라미터 placeholder이며, setString() 메서드를 사용하여 실제 값을 바인딩합니다. 이를 통해 username과 password에 악성 SQL 코드가 삽입되더라도 데이터로 처리되어 안전하게 사용자 정보를 조회할 수 있습니다. 또한, 데이터베이스 시스템은 Parameterized Query를 캐싱하여 재사용하므로, 성능 향상에도 기여합니다.

→ 4.2 Parameterized Query 활용 시 주의사항

Parameterized Query를 사용할 때에도 몇 가지 주의사항이 있습니다. 첫째, 모든 입력 값을 Parameterized Query를 통해 처리해야 합니다. 둘째, 데이터베이스 연결 및 쿼리 실행 과정에서 발생할 수 있는 예외를 적절하게 처리해야 합니다. 셋째, 사용하는 데이터베이스 시스템의 Parameterized Query 지원 여부를 확인해야 합니다. 이러한 주의사항을 준수하면 Parameterized Query를 통해 SQL 인젝션 공격을 효과적으로 방어하고, 데이터베이스 보안을 강화할 수 있습니다.

결론적으로, Parameterized Query는 SQL 인젝션 공격 방어를 위한 핵심적인 기술이며, 올바른 활용 전략과 주의사항 준수를 통해 웹 애플리케이션의 보안을 크게 향상시킬 수 있습니다. 따라서 개발자는 Parameterized Query의 개념을 명확히 이해하고, 실제 개발 환경에 적극적으로 적용해야 합니다.

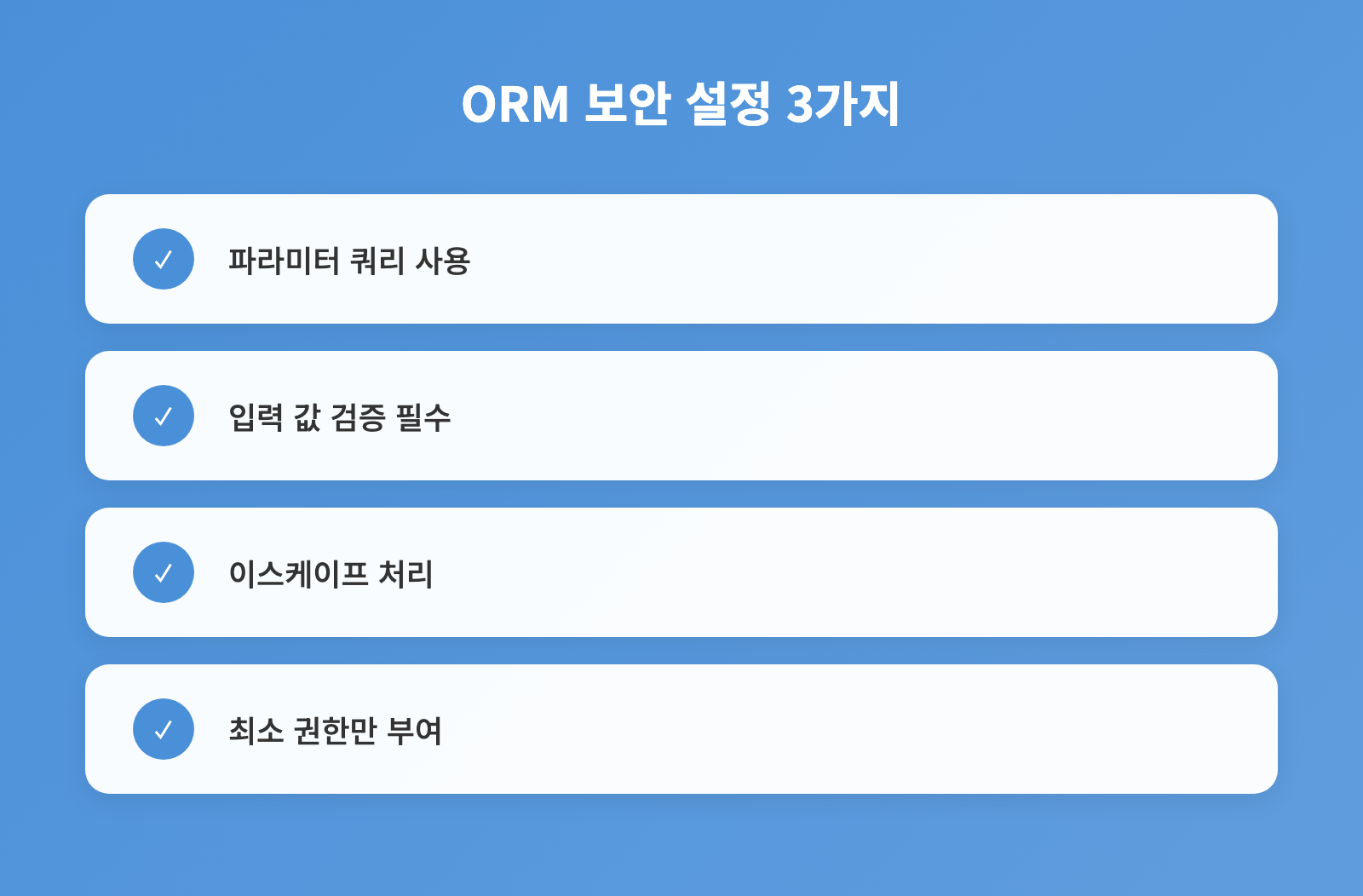

5. ORM 프레임워크 사용 시, 보안 설정 3가지

ORM (Object-Relational Mapping) 프레임워크는 데이터베이스 연동을 간편하게 해주지만, SQL 인젝션 공격에 취약할 수 있습니다. 따라서 ORM 프레임워크 사용 시, 적절한 보안 설정을 통해 SQL 인젝션 공격을 방어해야 합니다. 다음은 ORM 프레임워크 사용 시 고려해야 할 3가지 보안 설정입니다.

→ 5.1 1. Parameterized Query 또는 Prepared Statement 사용

ORM 프레임워크는 Parameterized Query 또는 Prepared Statement를 지원해야 합니다. Parameterized Query는 SQL 쿼리를 미리 컴파일하고, 사용자 입력을 파라미터로 전달하여 SQL 인젝션 공격을 방지합니다. 예를 들어, Java의 JPA (Java Persistence API)는 기본적으로 Parameterized Query를 사용합니다.

만약 ORM 프레임워크가 Parameterized Query를 지원하지 않는다면, Prepared Statement를 직접 사용하여 SQL 쿼리를 작성해야 합니다. 이는 ORM 프레임워크를 사용하더라도 SQL 인젝션 공격을 효과적으로 방어할 수 있는 방법입니다.

→ 5.2 2. 입력 값 검증 및 이스케이프 처리

사용자로부터 입력받은 모든 값은 반드시 검증해야 합니다. 입력 값 검증은 데이터 유형, 길이, 허용된 문자 등을 확인하는 과정을 포함합니다. 또한, ORM 프레임워크에서 제공하는 이스케이프 (Escape) 기능을 사용하여 SQL 예약어와 특수 문자를 적절히 처리해야 합니다.

예를 들어, Python의 Django ORM은 QuerySet.escape() 메서드를 제공하여 SQL 인젝션 공격을 방지합니다. 이스케이프 처리는 사용자 입력에 포함된 악성 코드가 SQL 쿼리에 영향을 미치지 않도록 합니다.

→ 5.3 3. 최소 권한 원칙 적용

데이터베이스 계정은 필요한 최소한의 권한만 부여해야 합니다. 웹 애플리케이션에서 사용하는 데이터베이스 계정에 불필요한 권한 (예: 테이블 생성, 삭제 권한)을 부여하지 않도록 주의해야 합니다. 최소 권한 원칙을 적용하면 SQL 인젝션 공격으로 인한 피해를 최소화할 수 있습니다.

만약 공격자가 SQL 인젝션 공격에 성공하더라도, 제한된 권한으로 인해 데이터베이스 전체를 장악하는 것을 방지할 수 있습니다. 이는 데이터 보안을 강화하는 중요한 방법입니다. 권한 설정은 데이터베이스 관리 시스템 (DBMS)에서 수행할 수 있습니다.

6. SQL 인젝션 방어, 흔한 실수와 예방 전략

SQL 인젝션 공격을 방어하는 과정에서 흔히 발생하는 실수를 인지하고 예방하는 것은 매우 중요합니다. 개발자들이 간과하기 쉬운 부분들을 파악하고, 효과적인 예방 전략을 수립해야 합니다.

가장 흔한 실수 중 하나는 입력 값 검증 소홀입니다. 사용자가 입력하는 모든 데이터를 신뢰하지 않고, 철저하게 검증해야 합니다. 또한, 에러 메시지를 상세하게 표시하는 것도 공격자에게 유용한 정보를 제공할 수 있으므로 주의해야 합니다.

→ 6.1 흔한 실수

- 입력 값 검증 부족: 특수 문자 필터링 미흡

- 에러 메시지 과다 노출: 데이터베이스 구조 정보 유출

- 최소 권한 원칙 미준수: 불필요한 권한 부여

- Prepared Statement 미사용: 단순 문자열 연결

→ 6.2 예방 전략

- 입력 값 검증 강화: 화이트리스트 기반 검증

- 에러 메시지 제어: 일반적인 메시지 표시

- 최소 권한 원칙 준수: 필요한 권한만 부여

- Prepared Statement 적극 활용: 파라미터 바인딩

입력 값 검증을 강화하기 위해 화이트리스트 기반 검증을 사용하는 것이 좋습니다. 허용된 문자나 패턴만 통과시키고, 나머지는 모두 거부하는 방식입니다. 예를 들어, 이메일 주소를 입력받을 때, 유효한 이메일 형식에 부합하는지 확인하는 것입니다.

또한, 데이터베이스 사용자에게 필요한 최소한의 권한만 부여해야 합니다. 불필요한 권한은 공격자가 SQL 인젝션에 성공했을 때 더 큰 피해를 초래할 수 있습니다. 예를 들어, SELECT 권한만 필요한 사용자에게 UPDATE 권한을 부여하지 않아야 합니다.

Prepared Statement를 적극적으로 활용하여 SQL 인젝션 공격을 원천적으로 차단해야 합니다. Prepared Statement는 SQL 쿼리를 미리 컴파일하고, 사용자 입력 값을 파라미터로 전달하여 SQL 코드로 해석되는 것을 방지합니다.

📌 핵심 요약

- ✓ ✓ 입력 값 검증 소홀은 흔한 실수

- ✓ ✓ 화이트리스트 기반 검증이 효과적

- ✓ ✓ 최소 권한 원칙 준수로 피해 최소화

- ✓ ✓ Prepared Statement로 공격 원천 차단

7. SQL 보안 강화, 핵심 체크리스트

SQL 인젝션 공격을 방어하기 위해서는 체계적인 보안 점검이 필요합니다. 다음은 SQL 보안 강화를 위한 핵심 체크리스트입니다. 각 항목을 점검하고 개선하여 데이터베이스 보안을 강화해야 합니다.

- 입력 값 검증 강화: 사용자로부터 입력받는 모든 데이터에 대한 유효성 검사를 수행합니다. 특수 문자, 예상치 못한 길이, 데이터 타입 등을 검사해야 합니다.

- 최소 권한 원칙 적용: 데이터베이스 계정에는 필요한 최소한의 권한만 부여합니다. 불필요한 권한은 제거하여 공격자가 권한을 확대하는 것을 방지합니다.

- 에러 메시지 정보 제한: SQL 쿼리 에러 발생 시, 상세한 에러 메시지를 사용자에게 노출하지 않습니다. 에러 메시지는 공격자에게 데이터베이스 구조 정보를 제공할 수 있습니다.

- 정기적인 보안 업데이트: 사용하고 있는 데이터베이스 시스템 및 관련 라이브러리의 보안 업데이트를 꾸준히 적용합니다. 최신 보안 패치를 통해 알려진 취약점을 해결해야 합니다.

- 보안 감사 및 로깅 강화: 데이터베이스 접근 및 변경 사항에 대한 로깅을 활성화하고, 주기적인 보안 감사를 실시합니다. 이상 징후를 조기에 발견하고 대응할 수 있도록 합니다.

예를 들어, 웹 애플리케이션에서 사용자 이름을 입력받는 경우, 입력 값에 SQL 예약어(예: SELECT, UNION)가 포함되어 있는지 검사해야 합니다. 또한, 데이터베이스 계정의 권한을 '읽기' 권한만으로 제한하여 공격자가 데이터를 수정하거나 삭제하는 것을 방지할 수 있습니다.

SQL 인젝션 방어, 오늘부터 시작하세요!

이제 SQL 인젝션 공격의 원리와 Prepared Statement 적용법을 완벽하게 이해하셨습니다. 데이터 보안은 선택이 아닌 필수입니다. 오늘부터 Prepared Statement를 적극 활용하여 안전한 웹 애플리케이션을 구축하고, 소중한 데이터를 안전하게 지켜나가시길 바랍니다.

📌 안내사항

- 본 콘텐츠는 정보 제공 목적으로 작성되었습니다.

- 법률, 의료, 금융 등 전문적 조언을 대체하지 않습니다.

- 중요한 결정은 반드시 해당 분야의 전문가와 상담하시기 바랍니다.

'코딩' 카테고리의 다른 글

| Lighthouse 완벽 분석, 5가지 핵심 지표(FCP, LCP, TTI, CLS, FID) 개선 전략 (0) | 2026.03.08 |

|---|---|

| 2026년 JSON 파일 예쁘게 포맷팅, CLI 도구 3가지 비교 분석 (0) | 2026.03.08 |

| 웹 성능 최적화 A to Z, Critical Rendering Path 완전 분석 (0) | 2026.03.08 |

| IP 주소 충돌 해결: ARP 이해 및 네트워크 문제 진단 5단계 가이드 (0) | 2026.03.07 |

| 코드 리뷰로 생산성 극대화, 중급 개발자 5가지 실전 팁과 문화 전략 (0) | 2026.03.01 |